Proofpoint está rastreando un grupo de ciberdelincuentes que atacan a empresas de transporte y logística, infectándolas con herramientas RMM para obtener beneficios económicos. Basándonos en nuestras investigaciones en curso y en información de fuentes abiertas, Proofpoint estima con alta probabilidad que los ciberdelincuentes colaboran con grupos del crimen organizado para comprometer entidades del sector del transporte terrestre —en particular, transportistas y agentes de carga— con el fin de secuestrar mercancías y robar bienes físicos. Lo más probable es que la carga robada se venda en línea o se envíe al extranjero. Estos delitos pueden causar graves interrupciones en las cadenas de suministro y costar a las empresas millones de dólares, ya que los delincuentes roban desde bebidas energéticas hasta productos electrónicos.

En las campañas observadas, los ciberdelincuentes buscan infiltrarse en empresas y usar su acceso fraudulento para pujar por envíos reales de mercancías y, finalmente, robarlas.

Delitos antiguos, herramientas nuevas: la transformación digital del robo de mercancías.

Según la Oficina Nacional de Delitos de Seguros, el robo de carga genera pérdidas anuales de 34 mil millones de dólares. El robo de carga abarca diversas actividades que conducen al hurto de envíos comerciales durante su tránsito. Gran parte de esta actividad es perpetrada por grupos delictivos organizados, según las fuerzas del orden estadounidenses , y el Congreso ha presentado legislación para combatir el robo organizado en el sector minorista, que se ha disparado desde la pandemia de COVID-19. (El robo de carga perpetrado por el crimen organizado ha sido un problema durante décadas, desde los asaltantes de trenes del Viejo Oeste hasta los mafiosos de la década de 1960 y los modernos robos cibernéticos). Proofpoint publicó anteriormente detalles sobre un tipo similar de ciberdelito dirigido a la carga que suplanta la identidad de varias empresas para robar equipos médicos y electrónicos.

Si bien las campañas que Proofpoint analiza en este informe se refieren al robo de carga en Norteamérica, se trata de un problema global. Según Munich RE , los principales focos de robo de carga a nivel mundial incluyen Brasil, México, India, Estados Unidos, Alemania, Chile y Sudáfrica, y los productos más afectados son los alimentos y las bebidas.

El robo cibernético es una de las formas más comunes de hurto de carga y se basa en la ingeniería social y el conocimiento del funcionamiento de las industrias del transporte por carretera. Según IMC Logistics , las oportunidades para el robo cibernético son en parte responsables del drástico aumento del hurto de carga en los últimos años: «…la digitalización de las cadenas de suministro nacionales e internacionales ha creado nuevas vulnerabilidades y, por lo tanto, oportunidades para que los grupos delictivos organizados exploten estas deficiencias utilizando capacidades cibernéticas sofisticadas y en constante evolución. Estos grupos pueden robar mercancías de forma remota aprovechando la tecnología integrada en las cadenas de suministro para transportar la carga de manera más eficiente».

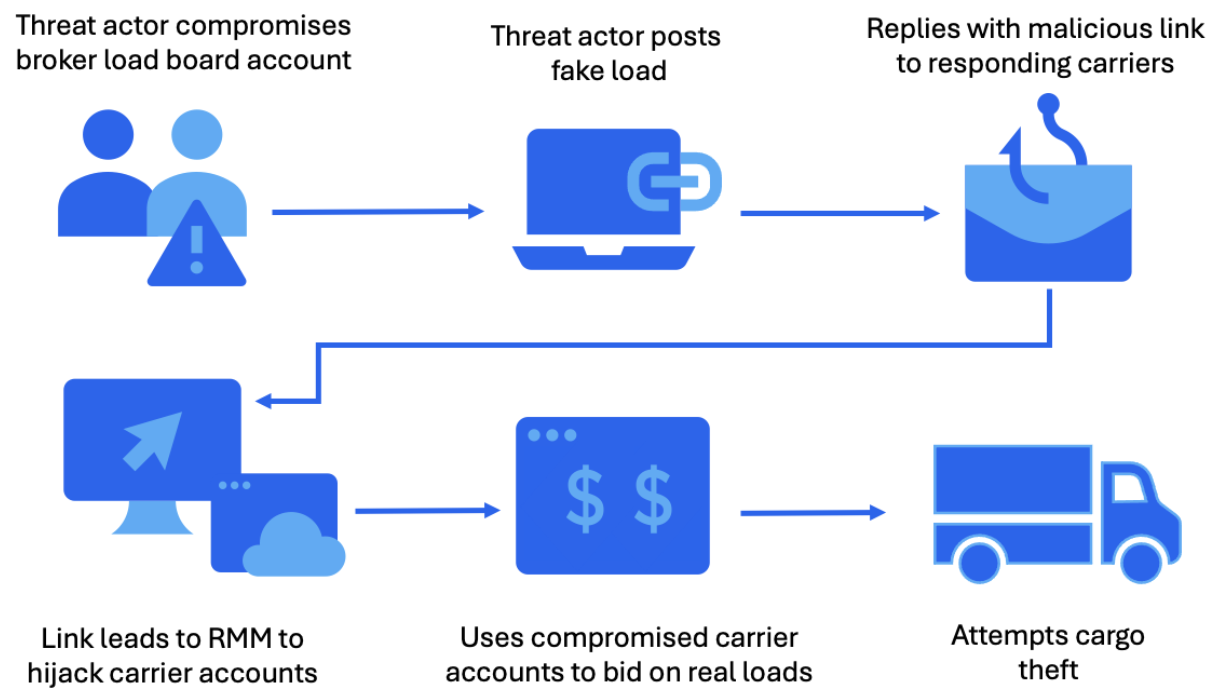

La cadena de ataque en las campañas observadas que conducen a intentos de robo de carga, que se describirán en secciones posteriores, es la siguiente: el atacante compromete una cuenta en una plataforma de intermediación de carga (un mercado que las empresas utilizan para facilitar la reserva de cargas para camiones), publica una carga falsa e inicia la cadena de ataque cuando un transportista responde.

Figura 1. Flujo de ataque.

Detalles de la campaña

El grupo de ciberdelincuentes involucrado en el presunto robo de carga ha estado activo al menos desde junio de 2025, aunque la evidencia sugiere que sus campañas comenzaron ya en enero. El atacante ha distribuido diversas herramientas RMM (o, en algunos casos, software de acceso remoto), como ScreenConnect, SimpleHelp, PDQ Connect, Fleetdeck, N-able y LogMeIn Resolve. Estas herramientas RMM/RAS se suelen usar de forma conjunta; por ejemplo, se ha observado que PDQ Connect descarga e instala tanto ScreenConnect como SimpleHelp. Una vez establecido el acceso inicial, el atacante realiza un reconocimiento del sistema y la red, e implementa herramientas de obtención de credenciales como WebBrowserPassView. Esta actividad indica un esfuerzo más amplio para comprometer cuentas y profundizar el acceso dentro de los entornos objetivo.

Los investigadores han identificado infraestructura de red relacionada y tácticas, técnicas y procedimientos (TTP) similares en campañas que distribuyen NetSupport y ScreenConnect desde enero de 2025, lo que sugiere un período operativo más prolongado. Por separado, entre 2024 y marzo de 2025, Proofpoint también rastreó a un actor de amenazas que atacaba a organizaciones de transporte terrestre distribuyendo DanaBot, NetSupport, Lumma Stealer y StealC. Es posible que estos grupos de actividad estén relacionados; sin embargo, no podemos atribuirlo con alta certeza. Todos parecen tener conocimiento sobre el software, los servicios y las políticas relacionadas con el funcionamiento de la cadena de suministro de carga. Independientemente de la carga útil final, los robos de información y los RMM cumplen el mismo propósito: acceder remotamente al objetivo para robar información. Sin embargo, el uso de herramientas RMM puede permitir a los actores de amenazas pasar más desapercibidos. Los actores de amenazas pueden crear y distribuir herramientas de monitoreo remoto de su propiedad, y dado que a menudo se utilizan como software legítimo, los usuarios finales podrían sospechar menos al instalar RMM que otros troyanos de acceso remoto. Además, estas herramientas pueden eludir la detección de antivirus o de red porque los instaladores suelen ser cargas útiles legítimas firmadas y distribuidas de forma maliciosa. El uso de RMM por parte de delincuentes de robo de carga se alinea con una tendencia general Se observa un cambio en el panorama del cibercrimen, donde los ciberdelincuentes están adoptando cada vez más los RMM como carga útil de primera etapa.

En los últimos dos meses, Proofpoint ha observado casi dos docenas de campañas, con volúmenes que oscilan entre menos de 10 y más de 1000 mensajes por campaña.

Por lo general, los correos electrónicos contienen URL que dirigen a un archivo ejecutable (.exe) o un archivo MSI (.msi). Al hacer clic en estos archivos, se instala una herramienta RMM, lo que otorga al atacante el control total del equipo comprometido. En algunos casos, el atacante crea dominios y páginas de destino que suplantan marcas legítimas o términos de transporte genéricos para aumentar la credibilidad de la ingeniería social.

Según las campañas observadas por Proofpoint, el atacante no parece dirigirse a empresas específicas, sino que sus objetivos abarcan desde pequeñas empresas familiares hasta grandes compañías de transporte, como se describió anteriormente. El atacante parece ser oportunista con respecto a las empresas de transporte a las que ataca y probablemente intentará comprometer a cualquier transportista que responda a la publicación falsa de carga. Una vez que ha comprometido a una empresa de transporte, probablemente utilizará su conocimiento del sector y cualquier información privilegiada obtenida de otros ataques para identificar y pujar por cargas que probablemente resulten rentables si son robadas.

Mientras investigaban los objetivos de este grupo de amenazas, los investigadores de Proofpoint encontraron varias discusiones públicas en redes sociales que coincidían exactamente con la actividad de phishing y robo de cuentas que habíamos observado por parte de este actor. Una publicación pública en Reddit compartió una experiencia en la que el atacante comprometió la empresa mediante la entrega de RMM, eliminó reservas existentes y bloqueó las notificaciones del despachador, agregó su propio dispositivo a la extensión telefónica del despachador, reservó cargas bajo el nombre del transportista comprometido y coordinó el transporte. Según la publicación, el compromiso inicial fue un enlace del tipo «nextgen.Carrierbrokeragreement», que coincide notablemente con una URL de carga útil de este grupo que los investigadores de Proofpoint observaron activa en julio, probablemente distribuyendo ScreenConnect.

Mejores prácticas

Las organizaciones que operan en el sector del transporte terrestre u otros sectores con riesgo de robo de carga pueden beneficiarse de la revisión del Marco de Reducción de Delitos de Carga de la Asociación Nacional de Tráfico de Carga por Carretera .

Para protegerse contra el abuso de RMM, Proofpoint recomienda lo siguiente:

- Restrinja la descarga e instalación de cualquier herramienta RMM que no esté aprobada y confirmada por los administradores de tecnología de la información de la organización.

- Implemente sistemas de detección de red, incluyendo el uso del conjunto de reglas de Amenazas Emergentes, y utilice la protección de endpoints. Esto puede alertar a los servidores RMM sobre cualquier actividad de red.

- No descargue ni instale archivos ejecutables (.exe o .msi) que reciba por correo electrónico de remitentes externos.

- Capacite a los usuarios para que identifiquen la actividad sospechosa y la reporten a sus equipos de seguridad. Esta capacitación se puede integrar fácilmente en un programa de formación de usuarios ya existente.

Conclusión

Según el NICB , las pérdidas por robo de carga aumentaron un 27 % en 2024 y se prevé que aumenten otro 22 % en 2025. El robo de carga es una actividad delictiva lucrativa y, según datos de Proofpoint, los ciberdelincuentes se dirigen cada vez más a las empresas de transporte terrestre para robar mercancías físicas. Desde agosto de 2025, Proofpoint ha detectado casi dos docenas de campañas dirigidas a dichas empresas para entregar mercancías peligrosas. El debate público y los informes sobre el robo de carga mediante ciberataques sugieren que el problema está muy extendido, afecta a organizaciones de todo el país y su alcance y propagación no hacen más que aumentar. Basándose en el incremento de esta actividad en los datos de amenazas por correo electrónico entre 2024 y 2025, Proofpoint estima que esta amenaza seguirá aumentando. Las organizaciones deben estar al tanto de las tácticas y las cargas útiles cibernéticas utilizadas por los delincuentes que roban carga e implementar medidas de ciberseguridad para prevenir su explotación.

Descubre más desde Revista Ciberseguridad

Suscríbete y recibe las últimas entradas en tu correo electrónico.